이전에 Microsoft Defender for Identity (MDI) 구성에 대해서 작성한 적이 있습니다.

그런데 지금 시점에서 보니 글을 작성한 방향이 잘못되어서 새로 작성하게 되었습니다.

이전글

보통은 리마스터링 개념으로 진행하는데, 수정할 것들이 너무 많아서 기존 글은 Archiving 용으로 남기고 새로 작성하기로 결정하였습니다.

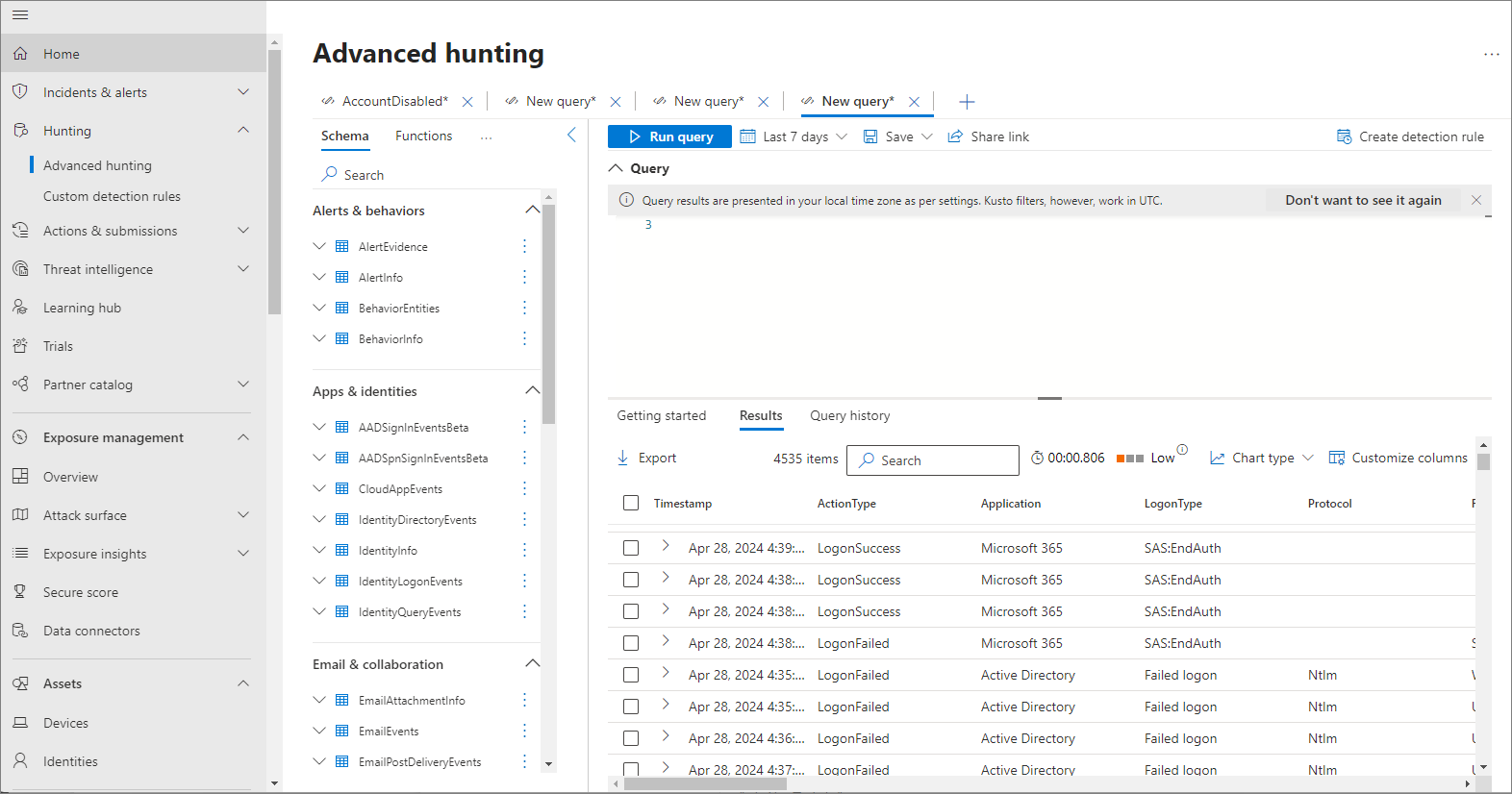

제가 생각하는 Microsoft 365 E5의 XDR은 우선 모든 로그가 Tenant 중심으로 수집 -> Defender에서 분석 & 조치 -> Advanced Hunting에서 조회 로 이어지는 흐름이라고 생각합니다.

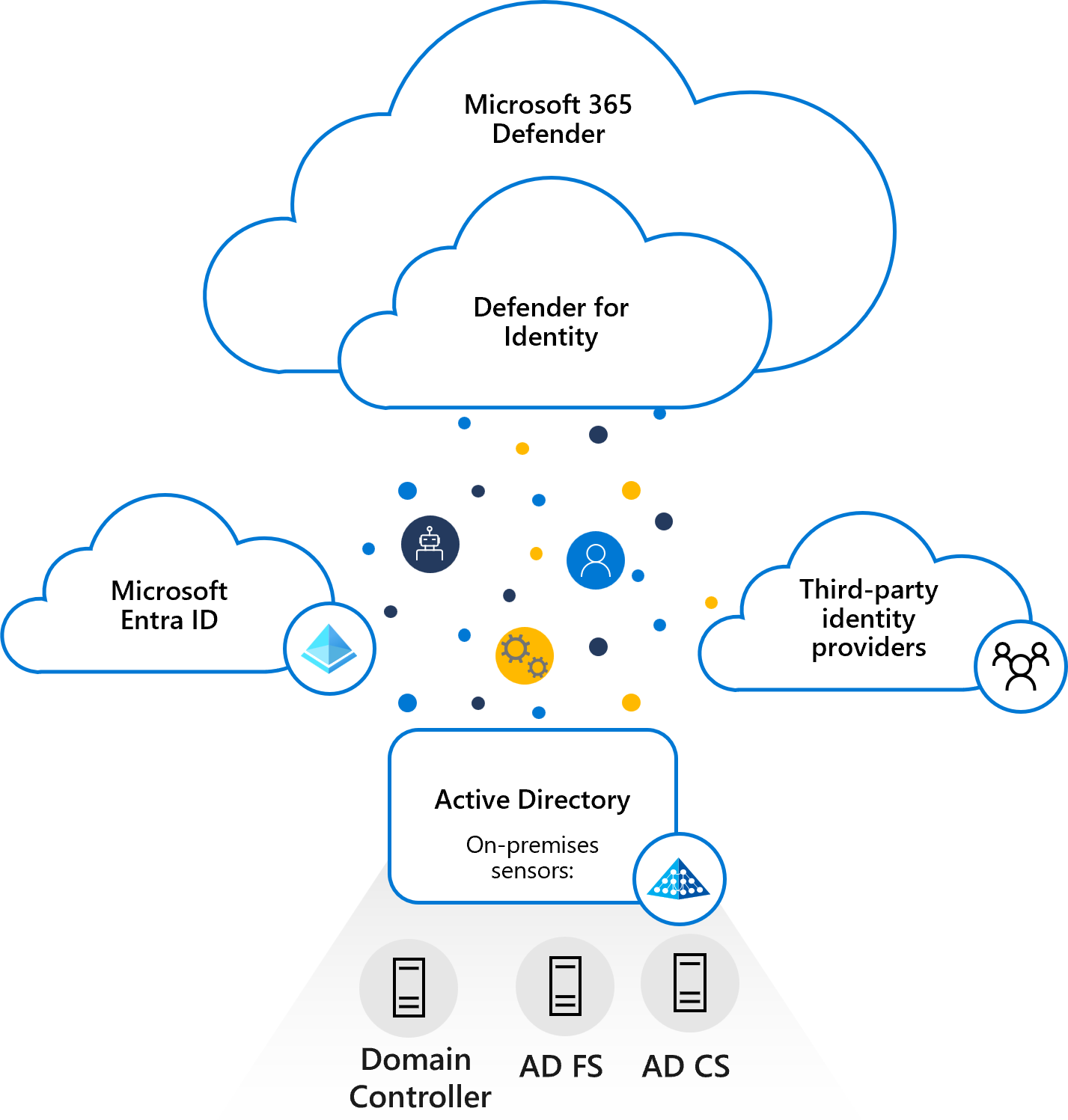

같은 맥락으로 기술자료에서 MDI에 대해서 다음과 같이 설명하고 있습니다.

Architecture - Microsoft Defender for Identity | Microsoft Learn

Microsoft Defender for Identity는 네트워크 트래픽을 캡처 및 구문 분석하고 도메인 컨트롤러에서 직접 Windows 이벤트를 활용하여 도메인 컨트롤러를 모니터링한 다음 공격 및 위협에 대한 데이터를 분석합니다.

다음 이미지는 Defender for Identity가 Microsoft Defender XDR 위에 계층화되어 다른 Microsoft 서비스 및 타사 ID 공급자와 함께 작동하여 도메인 컨트롤러 및 Active Directory 서버에서 들어오는 트래픽을 모니터링하는 방법을 보여줍니다.

로그인과 관련된 ADFS에 대한 분석도 지원합니다. 최근에는 AD CS도 지원하게 되었습니다.

그림상에서 AD 뿐만 아니라 Identity와 관련된 모든 로그를 수집하고 분석을 하는 것을 알 수 있습니다.

MDI 센서는 다음과 같은 기능을 합니다.

- 도메인 컨트롤러 네트워크 트래픽(도메인 컨트롤러의 로컬 트래픽) 캡처 및 검사

- 도메인 컨트롤러에서 직접 Windows 이벤트 수신

- VPN 제공업체로부터 RADIUS 계정 정보를 수집

- Active Directory 도메인에서 사용자 및 컴퓨터에 대한 데이터 검색

- 네트워크 엔터티(사용자, 그룹, 컴퓨터) 확인 수행

- 관련 데이터를 Defender for Identity 클라우드 서비스로 전송

Advanced hunting에는 MDE와 마찬가지로 수집된 상세 로그를 확인할 수 있습니다.

인시던트에서 다음과 같이 Identity 경고를 확인할 수 있습니다.

다음 포스팅에서는 MDI Deploy 에 대해서 작성하겠습니다.

'Microsoft Defender XDR > MDI' 카테고리의 다른 글

| Deploy Microsoft Defender for Identity (MDI) (2). Lab Setup (2) | 2022.09.14 |

|---|---|

| Deploy Microsoft Defender for Identity (MDI) (1). Configuration (0) | 2022.09.06 |